Gecko Security

أمن جيكو هو مهندس أمن آلي تعمل به الذكاء الاصطناعي الذي يتم تخصيصه لعملية إيجاد والإصلاح للثغرات الأمنية في قاعدة الرموز الخاصة بك. إنه يستخدم تقنيات الأمن الهجومي المتقدمة للكشف عن المشاكل الحرجة، دون أي نتائج زائفة وإصلاحات آلية، مما يسمح لك بتأمين رمزك دون التباطؤ في التطوير. يندمج جيكو بشكل سلس في ركن الأمن الموجود لديك، مما يوفر مراقبة الامتثال المستمرة وقدرات المسح الفعالة.

ما هو Gecko Security؟

Gecko Security هو مهندس أمني بدعم من الذكاء الاصطناعي الذي يغير أمن قاعدة الشفرة من خلال العثور على ثغرات وإصلاحها. طوره فريق من الخبراء، ويجعل Gecko من الممكن الكشف عن ثغرات لم يتم اكتشافها سابقًا إلا من قبل البشر. من خلال تحديث حدس القراصنة تلقائيًا، يعزز Gecko أدوات الأمان للجيل القادم. مع التركيز على الحد من الضوضاء، يتحقق Gecko من النتائج في وحدة آمنة للحد من البيانات الزائفة الإيجابية. إنه يختبر الشفرة مثل القرصان، ويكتشف ثغرات منطقية غالبًا ما تمر دون أن يلاحظها أدوات أخرى. من خلال الدمج الناعم في بيئتك، يوفر Gecko اختبارات أمان مستمرة للكشف عن الثغرات عند ظهورها. لماذا تختار Gecko؟ إنه يضمن أمان الشفرة دون إعاقة سرعة التطوير، مع عدم وجود بيانات زائفة إيجابية، وسيناريوهات هجمات موجهة، وإصلاحات تلقائية، وتكامل بسيط مع الأدوات الحالية، وفحص فعال، ومراقبة الامتثال.

ميزات رئيسية في Gecko Security؟

مهندس أمني بدعم من الذكاء الاصطناعي: يستخدم Gecko الذكاء الاصطناعي للعثور على ثغرات وإصلاحها في قاعدة الشفرة الخاصة بك، مما يعزز تدابير الأمان الخاصة بك بسهولة.

حدس القرصان الآلي: يتيح Gecko اكتشاف ثغرات 0-day لم يكن ممكنًا اكتشافها سابقًا إلا بحدس بشري، مما يعزز نظام الدفاع الخاص بك.

الحد من البيانات الزائفة الإيجابية: يتحقق Gecko من النتائج في وحدة آمنة، مما يضمن الحد من الإنذارات الزائفة والتركيز على المخاطر الحقيقية.

اكتشاف على مستوى القرصان: يختبر Gecko الشفرة الخاصة بك مثل القرصان، مما يكشف عن ثغرات منطقية تفلت من اكتشاف أدوات أخرى، مما يضمن أمانًا شاملاً.

اختبار أمان مستمر: يندمج Gecko في بيئتك، ويكتشف الثغرات عند ظهورها، مما يوفر حماية مستمرة لقاعدة الشفرة الخاصة بك.

عدم وجود بيانات زائفة إيجابية: قم بتحديد الأولويات وإصلاح الثغرات بكفاءة مع Gecko، مع القضاء على الإنذارات الزائفة والتركيز على المخاطر الحرجة.

إصلاحات تلقائية: توفير الوقت والموارد مع الإصلاحات التلقائية للثغرات من Gecko، مما يبسط عملية صيانة الأمان الخاصة بك.

تكامل سهل: قم بالربط السلس لـ Gecko مع أدوات SAST الحالية وحزمة الأمان الخاصة بك، مما يعزز البنية التحتية للأمان الشامل الخاصة بك.

كيفية استخدام Gecko Security؟

1. 1. سجل للحصول على Gecko Security وسجّل الدخول إلى حسابك.

2. 2. قم بتحميل قاعدة الشفرة الخاصة بك حتى يتمكن Gecko من فحصها بحثًا عن ثغرات.

3. 3. راجع النتائج في الوحدة الآمنة لتحديد الأولويات وإصلاحها.

4. 4. مكّن اختبارات الأمان المستمرة للكشف عن الثغرات عند ظهورها.

5. 5. استفد من سيناريوهات الهجمات الموجهة لاختبار الشفرة الخاصة بك مثل القرصان.

6. 6. قم بدمج Gecko في حزمة الأمان الخاصة بك للفحص الفعال.

7. 7. استفد من الإصلاحات التلقائية لإصلاح الثغرات دون إهدار الوقت.

8. 8. ضمن الامتثال المستمر للمعايير الصناعية باستخدام ميزات المراقبة الخاصة بـ Gecko.

الأسئلة المتكررة

كيف يعمل Gecko؟

كيف يختلف Gecko عن الأدوات الأخرى؟

هل لديكم امتثال SOC 2؟

بدائل ل Gecko Security

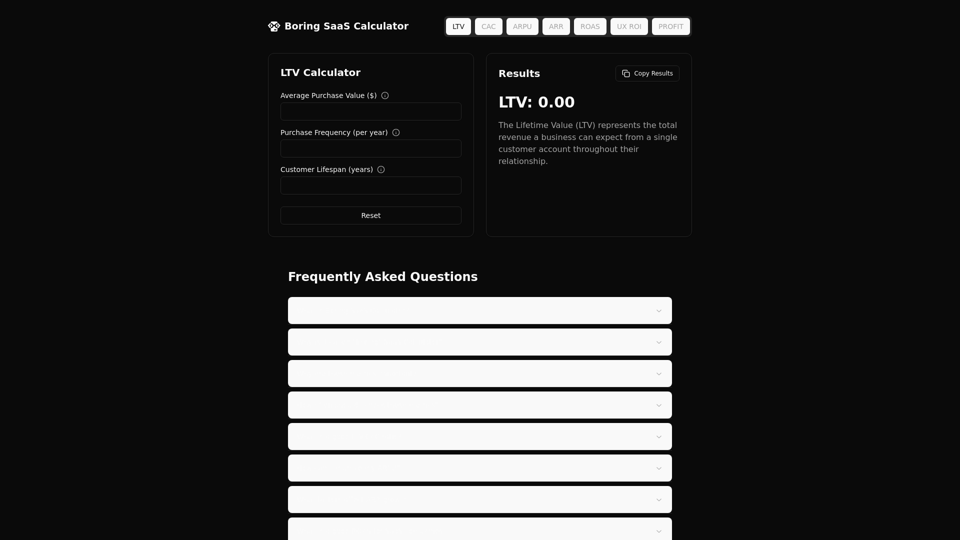

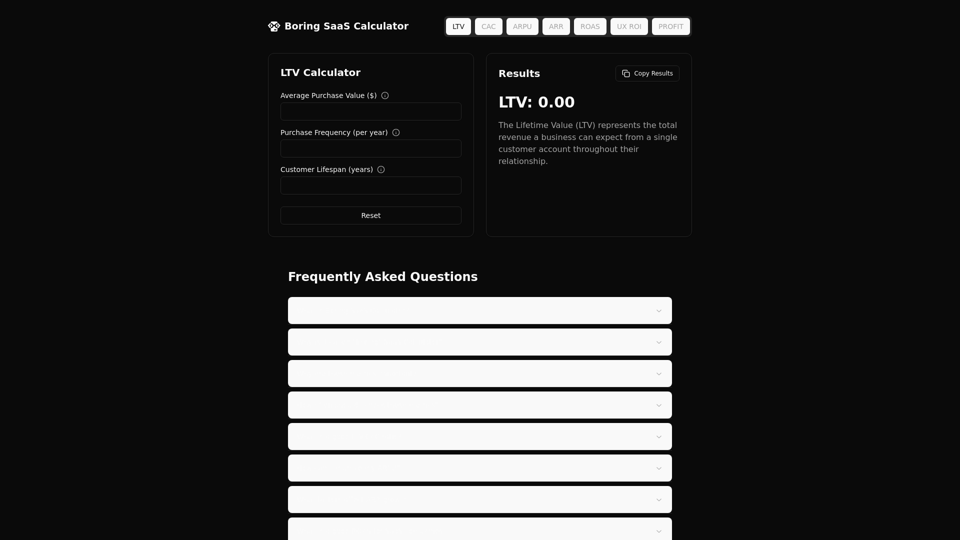

آلة حساب الملل SaaS هي أداة شاملة تساعد شركات SaaS في تحليل المقاييس الرئيسية مثل القيمة مدى الحياة (LTV) وتكلفة اكتساب العميل (CAC) والعائد السنوي المتكرر (ARR) وعائد الإنفاق على الإعلانات (ROAS) والربح. توفر هذه الآلة الحاسبة المصممة لسهولة الاستخدام رؤى لتحسين أداء الأعمال واتخاذ قرارات مستنيرة.

آلة حساب الملل SaaS هي أداة شاملة تساعد شركات SaaS في تحليل المقاييس الرئيسية مثل القيمة مدى الحياة (LTV) وتكلفة اكتساب العميل (CAC) والعائد السنوي المتكرر (ARR) وعائد الإنفاق على الإعلانات (ROAS) والربح. توفر هذه الآلة الحاسبة المصممة لسهولة الاستخدام رؤى لتحسين أداء الأعمال واتخاذ قرارات مستنيرة.

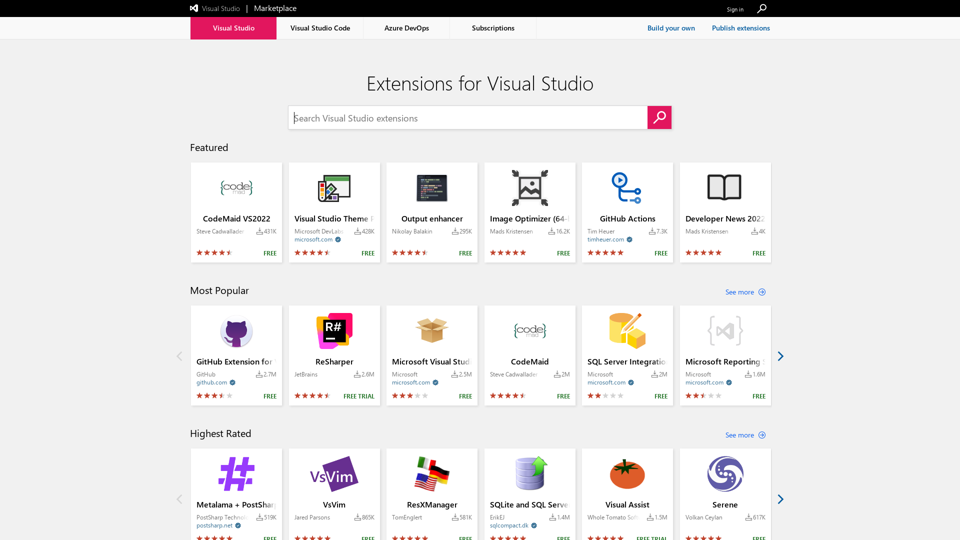

SOTA SWE - ملحقات لـ Visual Studio: قم بتعزيز سير عمليات الهندسة البرمجية الخاصة بك باستخدام ملحقات قوية لـ Visual Studio. قم بتحسين تحرير التعليمات البرمجية، وتبسيط عمليات التطوير، وتحسين الإنتاجية عبر مجموعة منتجات Visual Studio. اكتشف الأدوات والتكامليات الأكثر تقييمًا لتعزيز خبرتك في مجال الهندسة البرمجية.

تحديد! الاستيراد هو مساعد DAW سحري يؤتمت المهام المتكررة ، مما يوفر ساعات من العمل لمهندسي الصوت. إنه يدعم Pro Tools وقريبًا Logic Pro ، مع ميزات مثل إعادة تسمية الملفات الذكية ، وترميز الألوان ، والكشف عن أحادي إلى استريو ، والتعرف على الآلات بواسطة الذكاء الاصطناعي لتبسيط إعداد المشروع والوصول إلى العملية الإبداعية بسرعة أكبر.